某晚无意中寻得百度旗下某站后台一枚,登陆之,寻上传点,有过滤,解析漏洞,得shell

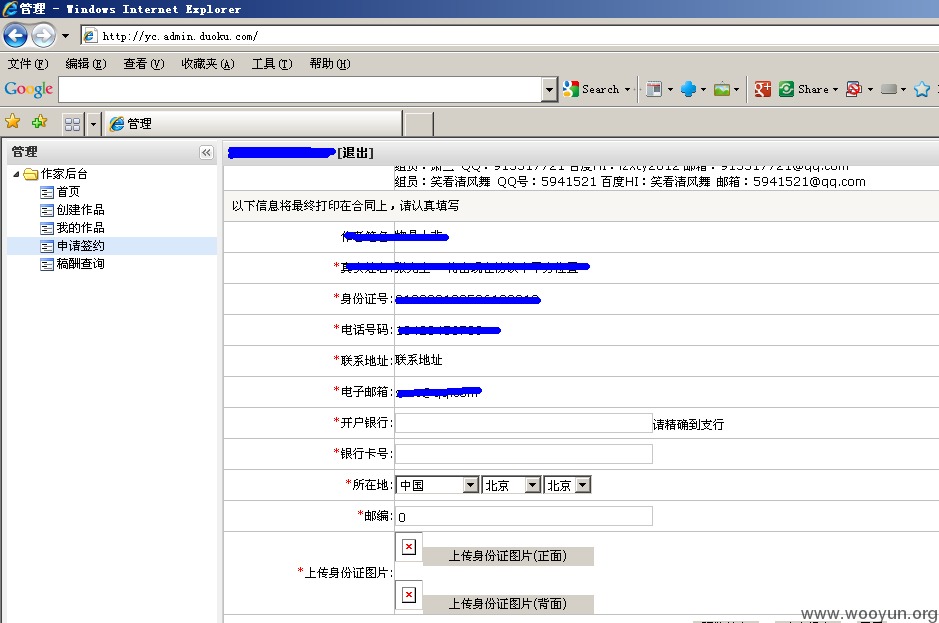

有漏洞的是百度旗下原创文学网站—多酷(http://yc.admin.duoku.com/),该后台应该是文学作者发布管理作品的,直接上图吧

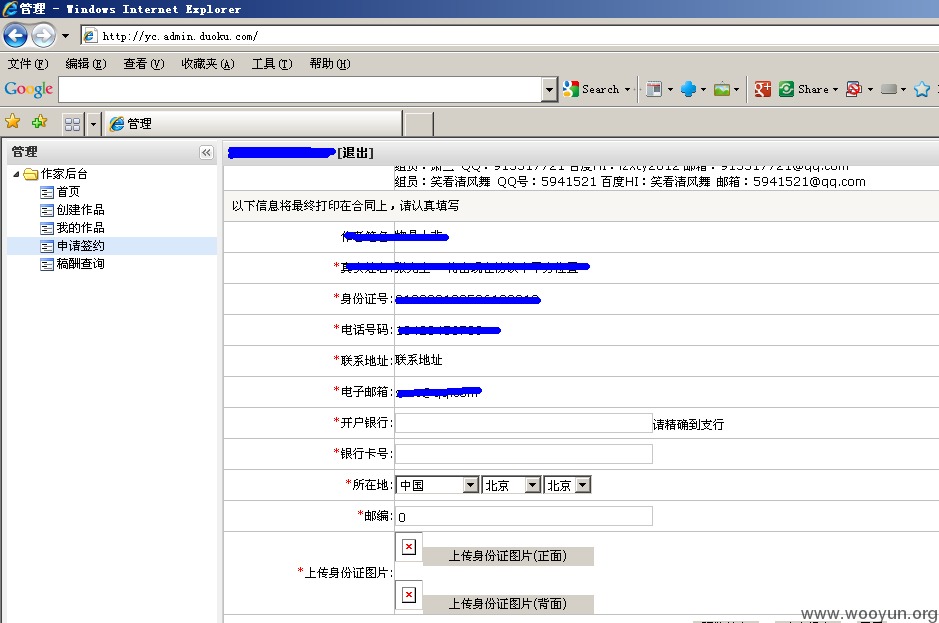

1、直接以百度账号登陆

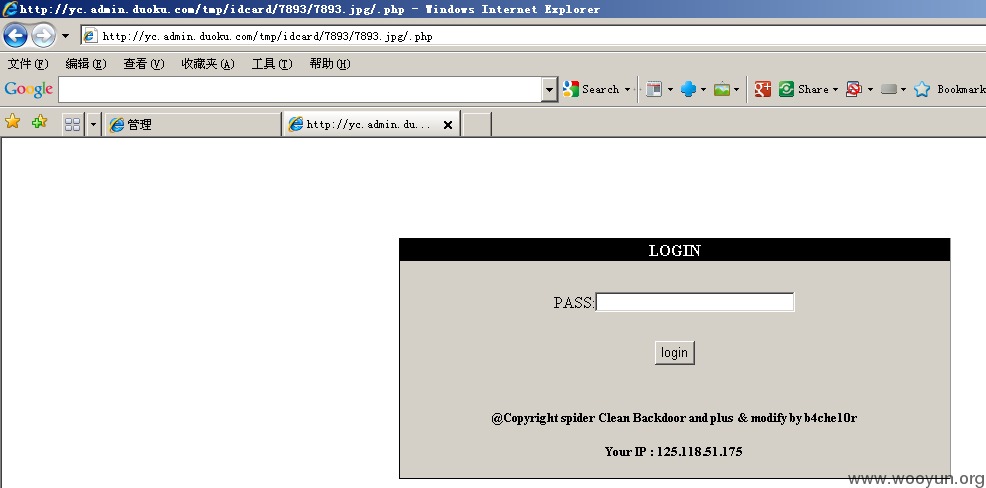

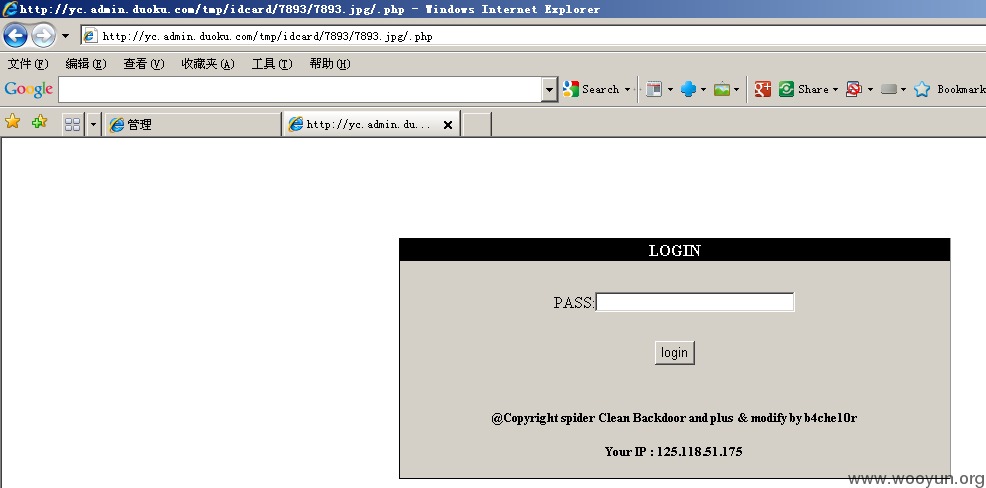

2、后台“申请签约”—–“上传身份证图片”,上传phpshell图片

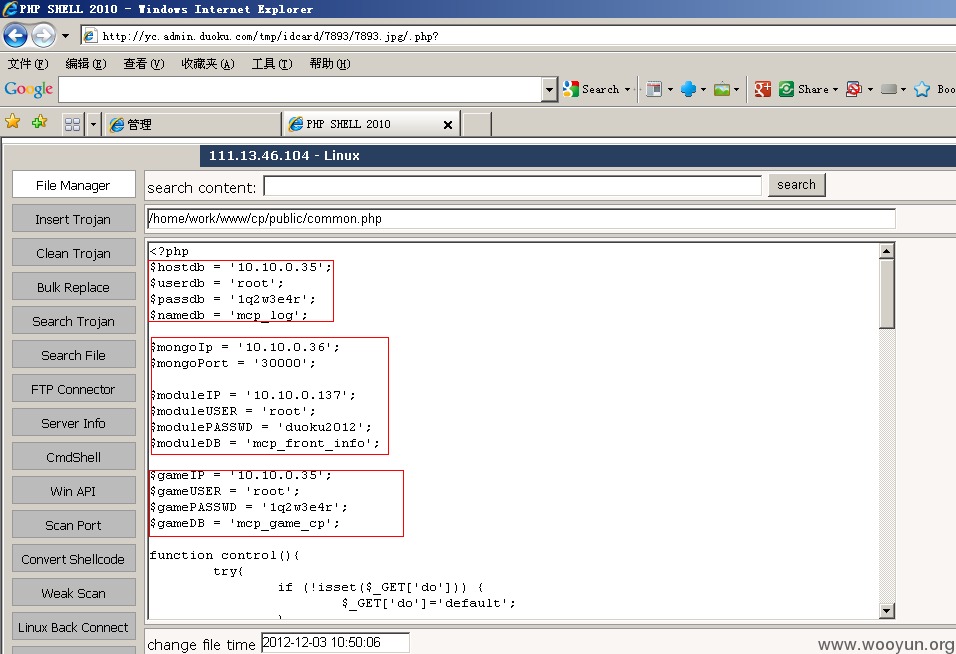

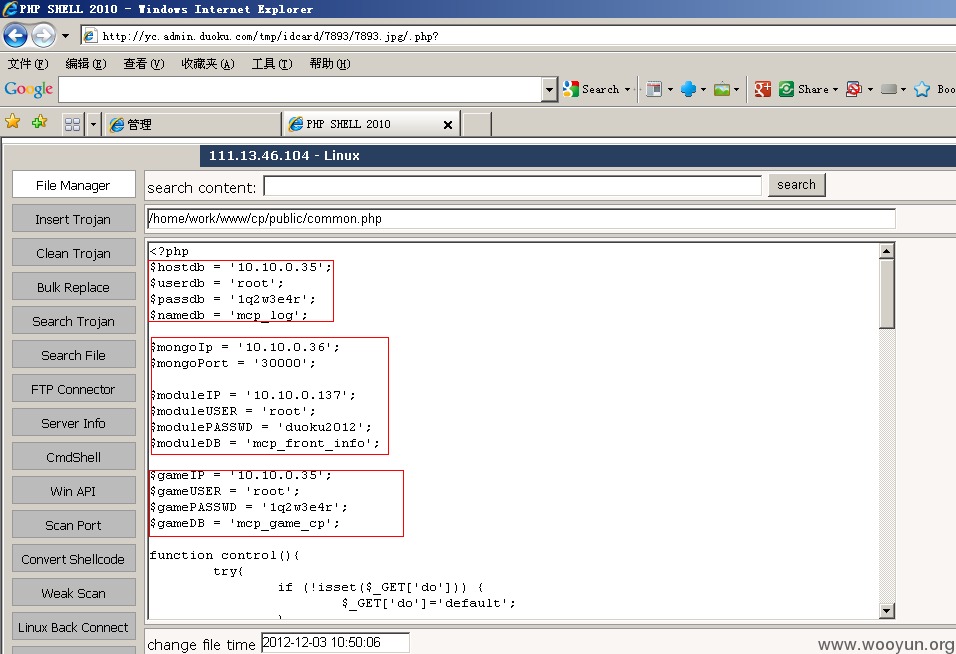

3、生成图片网址,后面加“/.php”,得shell

其它战果搜罗:

某晚无意中寻得百度旗下某站后台一枚,登陆之,寻上传点,有过滤,解析漏洞,得shell

有漏洞的是百度旗下原创文学网站—多酷(http://yc.admin.duoku.com/),该后台应该是文学作者发布管理作品的,直接上图吧

1、直接以百度账号登陆

2、后台“申请签约”—–“上传身份证图片”,上传phpshell图片

3、生成图片网址,后面加“/.php”,得shell

其它战果搜罗: